- Что такое персональные данные?

- Персональные данные пользователя в сети интернет

- Почему много внимания уделяется защите персональных данных в интернете?

- Примеры злоупотреблений и неправомерного использования персональных данных в сети интернет

- Как регламентируется и регулируется защита персональных данных в интернете?

- Как регламентируется и регулируется защита персональных данных в интернете в Республике Беларусь?

- Почему сайтам и юридическим лицам важно соблюдать требования со стороны государства и законов по защите персональных данных?

- Что такое сбор и обработка персональных данных?

- Что такое защита персональных данных?

- Защита персональных данных для коммерческих сайтов и интернет-магазинов

- Как исполнить требования законодательства о защите персональных данных (Закона Республики Беларусь от 7.05. 2021 года № 99-З «О защите персональных данных»)?

- Этап 1. Назначение ответственных лиц

- Этап 2. Анализ бизнес-процессов

- Этап 3. Разработка внутренних нормативных документов

- Этап 4. Оформление документов в сфере кадров

- Этап 5. Информирование сотрудников

- Этап 6. Проведение обучения персонала

- Этап 7. Разработка организационных и технических документов

- Этап 8. Обеспечение технической и криптографической защиты

Что такое персональные данные?

Персональные данные — это информация, которая идентифицирует конкретного человека или делает его идентифицируемым. Это могут быть любые сведения, которые позволяют определить личность человека напрямую или косвенно, например, по имени, фотографии, номеру телефона, адресу электронной почты, адресу проживания, биометрическим данным, информации о финансах и многому другому.

Обработка и защита персональных данных стали важными вопросами с точки зрения приватности и безопасности, так как некорректная работа с этими данных может привести к нарушению конфиденциальности и злоупотреблению личной информацией.

Персональные данные пользователя в сети интернет

Персональные данные пользователя в сети интернет — это информация, которая может идентифицировать конкретного человека либо сделать его идентификацию возможной. Эти данные позволяют определить личность пользователя или установить связь между определенными действиями и определенным физическим лицом. Примеры персональных данных включают:

- Имя и фамилия. Очевидно, что имя и фамилия являются ключевыми персональными данными.

- Адрес электронной почты. Электронный адрес может использоваться для связи с пользователем и отправки информации.

- Номер телефона. Телефонный номер также может использоваться для связи с пользователем.

- Адрес проживания. Физический адрес места жительства пользователя.

- Идентификационные номера. Например, номера паспорта, водительского удостоверения или других документов.

- IP-адрес. Уникальный числовой адрес, который присваивается устройству в сети интернет. IP-адрес может быть использован для определения географического местоположения.

- Данные браузера и устройства. Технические данные о браузере, операционной системе и устройстве пользователя.

- Данные аккаунта в социальных сетях. Информация, связанная с аккаунтами в социальных сетях, такая как фотографии, местоположение и другие личные детали.

- История поиска и просмотров. Информация о том, какие запросы пользователь выполнял в поисковых системах или какие веб-сайты он посещал.

- Данные платежей. Информация о кредитных или дебетовых картах, банковских счетах и других платежных данных.

Защита персональных данных пользователей имеет большое значение, так как неконтролируемое использование или раскрытие этих данных может нарушить приватность, конфиденциальность и безопасность людей. Многие страны устанавливают законы и стандарты для обеспечения адекватной защиты таких данных.

Почему много внимания уделяется защите персональных данных в интернете?

Внимание к защите персональных данных в интернете усиливается по нескольким причинам:

- Рост цифровизации. С развитием технологий все больше аспектов нашей жизни переносятся в цифровое пространство. Это означает, что больше информации о нас доступно в онлайне, что может повысить риск ненадлежащего использования данных.

- Массовость сбора данных. Компании и организации собирают огромные объемы данных о пользователях в целях настройки рекламы, анализа рынков и других целей. Это вызывает опасения о том, как эти данные будут использованы и могут ли они быть использованы против интересов пользователей.

- Приватность и безопасность. Сбор и обработка персональных данных может вести к утечкам данных, взломам и другим нарушениям безопасности. Это может привести к утечке чувствительной информации и нанести вред пользователям.

- Конфиденциальность. Люди хотят контролировать свою личную информацию и иметь возможность решать, где и как она используется. Нарушения конфиденциальности могут привести к нарушению доверия и негативному отношению к компаниям и сервисам.

- Законодательство и нормативные акты. Многие страны принимают или ужесточают законы о защите персональных данных. Это ставит компании в обязательство соблюдать определенные стандарты в обработке данных.

- Контроль над информацией. Случаи злоупотребления и неправомерного использования персональных данных привлекают широкое внимание общественности, стимулируя обсуждение и активизацию усилий по улучшению защиты данных.

В целом, растущее внимание к защите персональных данных связано с стремлением обеспечить баланс между цифровыми возможностями и правами на приватность, безопасность и контроль.

Примеры злоупотреблений и неправомерного использования персональных данных в сети интернет

Злоупотребление и неправомерное использование персональных данных могут иметь серьезные последствия для частных лиц и организаций:

- Мошенничество. Злоумышленники могут использовать украденные персональные данные, чтобы выдавать себя за других людей, открывать фальшивые счета, брать кредиты или совершать другие мошеннические действия.

- Спам и фишинг. Злоумышленники могут использовать электронные адреса и другие персональные данные для отправки спама, фишинговых писем и вредоносных ссылок, целью которых может быть кража личной информации или деньги.

- «Угон» аккаунтов. Если злоумышленник получает доступ к аккаунту пользователя, он может взломать его и получить доступ к личным данным, включая сообщения, фотографии и другую частную информацию.

- Утечка данных. Когда организации не обеспечивают должную защиту данных, это может привести к случайной или целенаправленной утечке персональных данных. Это может нанести ущерб репутации, привести к штрафам и нарушить доверие пользователей.

- Продажа личных данных. Злоумышленники могут продавать или передавать украденные персональные данные на черном рынке, что может привести к дальнейшим мошенническим действиям.

- Слежка и нарушение приватности. Нарушители могут использовать персональные данные для слежки за пользователями, идентификации их местоположения и действий, что является серьезным нарушением приватности.

- Дискриминация и недобросовестное использование данных. Некорректное использование персональных данных может привести к дискриминации, например, при выдаче кредитов, предоставлении услуг или приеме на работу.

- Нарушение медицинской конфиденциальности. Утечка медицинских данных может иметь серьезные последствия для пациентов, включая разглашение личных и медицинских сведений.

Эти примеры подчеркивают важность правильного и законного обращения с персональными данными, чтобы предотвратить возможные негативные последствия.

Как регулируется защита персональных данных в интернете?

Защита персональных данных в интернете регулируется с помощью законов, нормативных актов и стандартов, которые устанавливают правила для сбора, обработки, использования и защиты персональных данных онлайн. Вот несколько способов, как это регулируется:

- Законы о защите данных. Многие страны имеют специальные законы, посвященные защите персональных данных в цифровой среде.

- Международные стандарты. Организации, такие как Международная организация по стандартизации (ISO), разрабатывают стандарты и рекомендации по управлению информацией и защите данных, которые могут быть использованы компаниями во всем мире.

- Регуляторные органы. Многие страны имеют органы, ответственные за надзор и регулирование обработки персональных данных. Эти органы могут выдавать рекомендации, проводить проверки и налагать штрафы за нарушения законодательства о защите данных.

- Соглашения о передаче данных. Для международных передач данных между странами используются соглашения и механизмы, которые обеспечивают соответствие требованиям по защите данных в разных юрисдикциях.

- Прозрачность и согласие пользователей. Законодательство часто требует, чтобы компании предоставляли пользователям информацию о том, какие данные собираются и как они будут использоваться, а также получали согласие на сбор и обработку данных.

Как регламентируется и регулируется защита персональных данных в интернете в Республике Беларусь?

В области защита персональных данных пользователей в интернете в Беларуси действуют следующие нормативные акты:

Закон Республики Беларусь от 7 мая 2021 года № 99-З «О защите персональных данных»

С 15 ноября 2021 года начал действовать Закон Республики Беларусь от 7 мая 2021 года № 99-З «О защите персональных данных». Этот закон устанавливает основы правового регулирования вопросов, связанных с защитой персональных данных, а также прав и свобод физических лиц при обработке их персональных данных.

Согласно Закону Республики Беларусь «О защите персональных данных», персональные данные — это любая информация, позволяющая прямо или косвенно определить личность человека. Это означает, что в качестве персональных данных можно рассматривать следующую информацию, но не ограничиваясь ей:

- Паспортные данные (ФИО, пол, дата рождения, серия и номер паспорта, личный номер, адрес регистрации и проживания).

- Биометрические данные (отпечатки пальцев, ладоней, радужная оболочка глаза, характеристики лица и его изображение, описание внешности).

- Генетические данные (ДНК, группа крови).

- Специальные персональные данные (расовая или национальная принадлежность, политические взгляды, членство в профсоюзах, религиозные или иные убеждения, состояние здоровья, половая жизнь, факт административной или уголовной ответственности).

- Номер телефона.

- IP-адрес.

- E-mail-адрес.

- Геолокационные данные.

Кроме того, закон вводит понятие «общедоступных персональных данных» — это информация, которая распространяется самим человеком или с его согласия. Это могут быть данные, опубликованные пользователем на его страницах в социальных сетях или указанные на сайтах знакомств.

Однако закон не уточняет, относится ли к персональным данным информация о поведении пользователя на сайтах и в приложениях, файлы Cookie и другие данные, которые не позволяют точно идентифицировать человека.

Указ N 422 от 28.10.2021 «О мерах по совершенствованию защиты персональных данных»

Указ N 422 от 28.10.2021 «О мерах по совершенствованию защиты персональных данных» предусматривает:

- Создание Национального центра защиты персональных данных (НЦЗПД).

- Уточнение дополнительных мер по защите персональных данных.

- Обучение должностных лиц, в обязанности которых входит обработка, защита персональных данных:

- Для собственников (владельцев) информационных систем, владельцев критически важных объектов информатизации, а также организаций, осуществляющих лицензируемую деятельность по технической и (или) криптографической защите информации.

- Для операторов (госорганов, юридических лиц Беларуси, иных организаций, физических лиц и ИП) самостоятельно или совместно с иными указанными лицами организующие и (или) осуществляющие обработку персональных данных.

- Дополнены обязанности операторов.

- Обучение должностных лиц, в обязанности которых входит обработка, защита персональных данных:

- Определен порядок контроля за обработкой персональных данных

Приказы № 194 и № 195 ОАЦ от 12.11.2021

Оперативно-аналитический центр (ОАЦ) 12.11.2021 издал приказы № 194 и № 195. В них уточнены вопросы обучения и технической, криптографической защиты в сфере персональных данных:

- Определены лица, которым нужно пройти обучение в Национальном центре защиты персональных данных.

- Скорректирован порядок технической и криптографической защиты персональных данных ( создания системы защиты информации).

- Определены:

- классы типовых информационных систем;

- требования к системе защиты информации, подлежащие включению в техническое задание на создание системы защиты информации;

- требования к организации взаимодействия информационных систем.

- Внесены дополнения и по вопросу аттестации систем защиты информации.

Информационная система (ИС) — это комплексно организованная структура, включающая в себя программное обеспечение, аппаратное обеспечение, данные, процессы и людей, работающих вместе для сбора, хранения, обработки, передачи и использования информации. Целью информационной системы является предоставление нужной информации в нужное время для поддержки принятия решений, выполнения задач и достижения целей организации или пользователей.

Информационные системы могут иметь различные направления и функциональные цели. ИС могут быть развернуты как внутри предприятий и организаций, так и на облачных платформах, обеспечивая доступность и обработку данных на разных уровнях.

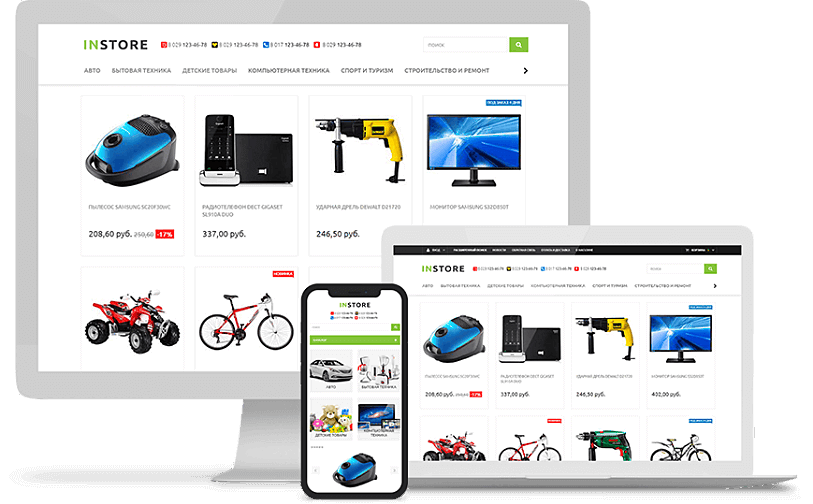

И, да, интернет-сайт или интернет-магазин также являются информационной системой. Информационная система не обязательно должна быть сложной или огромной. Она может быть любой структурированной системой, которая собирает, хранит, обрабатывает и предоставляет информацию.

Интернет-ресурс, интернет-каталог или интернет-магазин можно рассматривать как вид информационной системы, специализированный на предоставлении информации о продуктах, услугах и обеспечении онлайн-транзакций.

Сайт или интернет-магазин включают в себя следующие характеристики информационной системы:

- Сбор данных. Сайт или интернет-магазин собирают данные о посетителях, клиентах, продуктах, заказах и другой информации.

- Хранение данных. Они хранят информацию о продуктах, клиентах, транзакциях и других важных данных.

- Обработка данных. Сайты и интернет-магазины обрабатывают данные для отображения информации на страницах, расчета цен, налогов, скидок и т.д.

- Передача данных. Они обеспечивают передачу данных между клиентами и серверами, обеспечивая взаимодействие.

- Предоставление информации. Сайты и интернет-магазины предоставляют информацию пользователю, такую как описание продуктов, услуг, цены, возможности заказа и оплаты.

- Управление данными. Они позволяют администраторам управлять информацией, обновлять товары, отслеживать заказы и проводить анализ деятельности.

Важно!

- Если ваше организация (предприятие) или интернет-ресурс (интернет-сайт, интернет-магазин) осуществляющих обработку персональных данных не менее 10 000 физических лиц ваша информационная система должна соответствовать указанным выше нормативным актам.

- Для определенных классов информационных систем обязательно построение системы защиты информации (СЗИ) и проведение аттестации СЗИ на соответствие нормативным актам. Аттестацию могут проводить организации, имеющие лицензию ОАЦ.

- При построении СЗИ необходимо использовать программное и аппаратное обеспечение имеющее сертификат ОАЦ.

Смотрите также:

- Постатейные комментарий к Закону Республики Беларусь «О защите персональных данных» на сайте Национального центра защиты персональных данных.

- Что необходимо сделать, что соответствовать требованиям нормативных актов?

А тут вы можете определить класс вашей информационной системы онлайн и получить:

- перечень обязательных и необязательных требований, подлежащих включению в техническое задание на создание или модернизацию системы защиты информации, для вашей информационной системы;

- наименования сертифицированных средств защиты информации, которые можно использовать для реализации этих требований;

- форму для заполнения «Акта отнесения информационной системы к классу типовых ИС».

Просто и быстро создать сайт для продвижения и продажи товаров и услуг или интернет-магазинами вместе с платформой beSeller.

Хостинг, домен 3-го уровня, бесплатная консультация, техническая поддержка, все необходимое для успешных продаж, включено в стоимость. Бесплатный пробный период.

Продавайте товары вашего интернет-магазина на Торговом портале Shop.by

Продавайте товары, рекламируйте услуги на доске объявлений KUPIKA.BY

для физических и юридических лиц

Почему сайтам и юридическим лицам важно соблюдать требования со стороны государства и законов по защите персональных данных?

Соблюдение требований по защите персональных данных со стороны государства и законов является важным по следующим причинам:

- Соблюдение законодательства. Нарушение законов о защите персональных данных может повлечь за собой серьезные юридические последствия, такие как штрафы, уголовная ответственность, а также репутационные и финансовые убытки. Соблюдение законов обеспечивает легальность деятельности и предотвращает возможные негативные последствия.

- Доверие клиентов и пользователей. Соблюдение стандартов защиты данных способствует укреплению доверия клиентов и пользователей. Люди все более осознают важность конфиденциальности своих личных данных, и они склонны выбирать компании, которые обеспечивают надлежащую защиту.

- Репутация и бренд. Нарушение безопасности персональных данных может привести к утечке информации, что может сильно повредить репутации компании. Утечка данных может вызвать отрицательные отзывы, потерю клиентов и ущерб бренду.

- Конкурентное преимущество. Компании, которые активно заботятся о защите персональных данных и соблюдают нормы, могут использовать это как конкурентное преимущество. Это может стать фактором, по которому пользователи выбирают их продукты или услуги.

- Сокращение рисков и затрат. Защита персональных данных снижает риск возможных нарушений безопасности и утечек данных, что в конечном итоге может сэкономить деньги и усилия, которые могли бы потребоваться для разрешения проблем.

- Защита прав и свобод пользователей. Законы о защите данных направлены на обеспечение прав и свобод пользователей. Соблюдение этих законов гарантирует, что личные данные будут обрабатываться с уважением к правам пользователей.

- Уважение к глобальным стандартам. Многие страны разработали или приняли законы о защите персональных данных, чтобы соответствовать глобальным стандартам. Соблюдение этих стандартов помогает компаниям успешно работать в разных странах и регионах.

Что такое сбор и обработка персональных данных?

Сбор и обработка персональных данных — это процессы, связанные с получением информации о конкретных физических лицах (пользователях, клиентах и т.д.) и последующей работой с этой информацией в соответствии с определенными целями и правовыми рамками. Важно соблюдать прозрачность и законность при сборе и обработке персональных данных. Вот более подробное объяснение:

- Сбор персональных данных. Этот этап предполагает получение информации о человеке, которая может позволить идентифицировать его. Это могут быть имя, фамилия, адрес электронной почты, номер телефона, адрес проживания, фотографии и многое другое. Сбор персональных данных может происходить через формы на веб-сайтах, регистрацию аккаунтов, заказы товаров и услуг и т.д.

- Обработка персональных данных. Этот этап включает в себя любую операцию или набор операций, выполняемых с персональными данными. Это может включать в себя сортировку, хранение, изменение, передачу, использование, удаление и т.д. Обработка должна осуществляться в соответствии с целями, для которых данные были собраны, а также с согласием пользователей и законодательством.

- Цели обработки. Компании и организации должны четко определить цели, для которых собираются персональные данные, например, как выполнение заказов, предоставление услуг, улучшение пользовательского опыта, маркетинговые активности и т.д.

- Согласие пользователей. Для законной обработки персональных данных обычно требуется явное согласие пользователей на сбор и использование их данных. Это может быть выражено через чекбоксы, поп-апы, или другие механизмы на сайте.

- Прозрачность. Пользователи должны быть осведомлены о том, какие данные собираются, для каких целей и как они будут обрабатываться. Эта информация часто предоставляется в политике конфиденциальности.

- Соответствие законодательству. Сбор и обработка персональных данных должны соответствовать законам и нормативам, которые регулируют защиту персональных данных в вашей стране или регионе.

- Безопасность данных. Обеспечение безопасности хранения и передачи персональных данных — это важный аспект обработки. Для этого применяются технические и организационные меры, чтобы предотвратить несанкционированный доступ, утечку или потерю данных.

- Сроки хранения. Персональные данные не должны храниться дольше, чем это необходимо для достижения целей обработки, если иное не предусмотрено законодательством.

Что такое защита персональных данных?

Защита персональных данных — это комплекс организационных и технических мер и практик, направленных на обеспечение конфиденциальности, безопасности и контроля над информацией, которая может идентифицировать конкретного человека. Это включает в себя усилия по предотвращению несанкционированного доступа, использования или раскрытия такой информации.

Основные аспекты защиты персональных данных включают:

- Сбор и обработка данных. Сбор и использование персональных данных должно быть согласовано с законами и нормативами. Организации должны ясно определить, какие данные собираются, для каких целей и с каким согласием пользователей.

- Конфиденциальность. Информация о пользователе должна храниться таким образом, чтобы предотвратить доступ к ней несанкционированных лиц. Шифрование, защищенные соединения (например, VPN-доступ для сотрудников в внутренним ресурсам) и другие технические меры могут быть использованы для обеспечения конфиденциальности данных.

- Безопасность данных. Организации должны принимать меры для защиты данных от угроз вроде хакерских атак и вирусов. Это включает в себя использование современных технологий и методов, регулярное обновление систем безопасности и мониторинг возможных угроз.

- Согласие и контроль. Пользователи должны иметь возможность давать свое согласие на сбор и использование своих данных. Они также должны иметь право на управление своими данными, включая доступ к ним, редактирование и удаление.

- Обучение и осведомление. Персонал, работающий с данными, должен быть обучен соблюдению стандартов конфиденциальности и безопасности данных. Пользователи также должны быть информированы о политиках конфиденциальности и обработке данных.

- Уведомление о нарушениях. В случае нарушения безопасности и утечки данных, пользователи и регулирующие органы должны быть уведомлены о произошедшем инциденте.

Организационные меры по защите персональных данных

Организационные меры по защите персональных данных включают политики, процедуры и практики, которые организации применяют для обеспечения безопасности, конфиденциальности и целостности данных. Важно создать систему управления, которая будет эффективно поддерживать и контролировать обработку персональных данных:

- Политика конфиденциальности и безопасности данных. Разработайте и внедрите подробную политику, описывающую, какие данные собираются, как они используются, каким образом они защищаются и какие меры безопасности применяются.

- Управление рисками. Оцените риски для безопасности данных и разработайте план управления рисками, чтобы минимизировать возможные угрозы и последствия.

- Управление поставщиками и подрядчиками. Если вы делитесь персональными данными с третьими сторонами (поставщиками, партнерами и т. д.), убедитесь, что они также следуют стандартам безопасности и конфиденциальности.

- Управление инцидентами. Создайте план действий на случай нарушения безопасности данных или утечки информации. Это поможет быстро и эффективно реагировать на инциденты.

- Документирование. Ведите документацию о всех мерах безопасности, проведенных аудитах, инцидентах и других важных событиях, чтобы иметь доказательства в случае проверки со стороны регуляторных органов.

- Руководство высшего уровня. Защита данных должна быть поддержана руководством организации. Они должны понимать важность безопасности данных и способствовать созданию подходящей культуры безопасности внутри компании.

Эти организационные меры помогают сделать защиту персональных данных частью рабочего процесса и культуры организации.

Технические меры по защите персональных данных

Технические меры по защите персональных данных включают различные технические практики и инструменты, целью которых является построение системы защиты информации и обеспечение безопасности, конфиденциальности и целостности данных. Вот несколько основных технических мер:

- Шифрование данных. Процесс преобразования информации в непонятный для посторонних вид с использованием специальных алгоритмов. Даже если злоумышленник получит доступ к зашифрованным данным, он не сможет их прочитать без ключа для расшифровки.

- Защищенные соединения. Использование протоколов, таких как HTTPS, обеспечивает защищенное соединение между пользователем и веб-сайтом, что делает сложным перехват и прослушивание передаваемых данных.

- Многофакторная аутентификация. Дополнительный уровень защиты, который требует предоставления нескольких различных способов аутентификации (например, пароля и SMS-кода) для доступа к системе.

- Регулярное обновление ПО. Всегда поддерживайте операционные системы, приложения и другое программное обеспечение на свежей стабильной версии, чтобы избежать уязвимостей, которые могут быть использованы злоумышленниками.

- Безопасность сети. Используйте сетевые меры защиты, такие как брандмауэры и сетевые фильтры, для предотвращения несанкционированного доступа к вашей сети.

- Аудит и мониторинг. Регулярно анализируйте журналы событий и мониторинг системы на наличие подозрительной активности, также регулярно проводите аудиты безопасности данных. Это позволяет выявить аномалии, попытки взлома и реагировать на них.

- Резервное копирование данных. Регулярное создание резервных копий данных помогает минимизировать риски потери данных в случае атаки или сбоя.

- Управление доступом. Ограничьте доступ к персональным данным только для уполномоченных сотрудников и администраторов. Применение принципов « минимальных прав» означает, что пользователи имеют доступ только к той информации, которая необходима для выполнения их обязанностей.

- Обучение сотрудников. Обучите своих сотрудников основам безопасности данных, чтобы они понимали, как обращаться с конфиденциальной информацией и как распознавать подозрительные действия.

Эти меры не являются исчерпывающим списком, но они представляют основные практики, которые помогут укрепить защиту персональных данных.

Построение системы защиты информации (СЗИ)

Система защиты информации информационной системы – это комплекс технических и организационных мер, предназначенные для обеспечения безопасности и конфиденциальности информации, хранящейся и обрабатываемой внутри данной информационной системы. Основная цель такой системы – предотвратить несанкционированный доступ, утечку или повреждение данных, а также минимизировать риски возникновения инцидентов безопасности и других угроз информационной безопасности.

Система защиты информации должна быть разработана с учетом требований законодательства и конкретных потребностей и угроз, с которыми сталкивается или может столкнуться информационная система. Она поддерживается и обновляется в течение времени, чтобы адекватно реагировать на новые угрозы и технологические разработки. Основной принцип – создать сложный барьер для несанкционированного доступа, обеспечивая конфиденциальность, целостность и доступность данных в информационной системе.

Полный перечень требований к системе защиты информации информационной системы, в зависимости от ее класса, перечислен в приказе № 195 ОАЦ от 12.11.2021.

Процесс построения системы защиты информации включает в себя следующие этапы:

- Анализ угроз и рисков. Оценка существующих угроз и уязвимостей информационной системы, а также определение потенциальных рисков и последствий нарушения безопасности.

- Разработка политик и стратегии безопасности. Определение основных принципов, целей и стратегии обеспечения безопасности системы. Это включает в себя установление правил доступа, шифрования, аутентификации, мониторинга и других мер безопасности.

- Выбор технологий и инструментов. Выбор необходимых средств и технологий для реализации защиты, таких как брандмауэры, антивирусы, системы обнаружения вторжений и другие.

- Разработка мер безопасности. Создание конкретных мер и политик безопасности, включая настройку прав доступа, шифрование данных, механизмы аутентификации, резервное копирование и т.д.

- Реализация и конфигурация. Внедрение и настройка выбранных технических средств и программных инструментов в соответствии с разработанными мерами безопасности.

- Обучение и осведомление. Обучение сотрудников и пользователей системы правилам и мерам безопасности, а также информирование их о текущих угрозах и методах защиты.

- Мониторинг и администрирование. Установка систем мониторинга и администрирования для постоянного контроля за безопасностью системы, выявления аномалий и реагирования на инциденты.

- Аудит безопасности. Периодическая проверка эффективности мер безопасности, выявление новых угроз и коррекция стратегии безопасности.

- Обеспечение соответствия. Постоянное соблюдение соответствия системы защиты информации законодательству и стандартам безопасности.

- Реагирование на инциденты. Разработка планов реагирования на инциденты и восстановления после атак, взломов или других нарушений безопасности.

- Шифрование данных. Применение шифрования для защиты конфиденциальных данных в пути передачи и в хранилищах. Шифрование обеспечивает дополнительный уровень защиты от несанкционированного доступа к чувствительной информации.

- Физическая безопасность. Обеспечение безопасности физического оборудования и доступа к серверным помещениям, дата-центрам и другим инфраструктурным ресурсам.

- Управление уязвимостями. Регулярное обновление и патчинг программного обеспечения, операционных систем и других компонентов системы с целью устранения известных уязвимостей.

- Создание резервных копий. Регулярное создание резервных копий данных и системы для возможности восстановления после инцидентов, таких как атаки, сбои или утечки.

- Аутентификация и авторизация. Использование сильных методов аутентификации (пароли, двухфакторная аутентификация и т.д.) для установления легитимности пользователей, а также строгое управление их правами доступа к ресурсам.

- Сетевая безопасность. Защита сетевой инфраструктуры, включая сетевые устройства (маршрутизаторы, коммутаторы) и применение методов для предотвращения атак, перехвата данных и поддержания сетевой конфиденциальности.

- Безопасность веб-приложений. Защита веб-приложений от уязвимостей, таких как инъекции, кросс-сайтовые сценарии (XSS), кросс-сайтовая подделка запроса (CSRF) и других.

Выделяют также:

- Уровень физической защиты, который включает в себя комплекс мер, направленных на ограничение физического доступа к ресурсам информационной системы. Это включает в себя защиту помещений, контроль доступа, видеонаблюдение и другие меры. Также в этот уровень входит защита мобильных устройств, используемых сотрудниками в рамках служебной деятельности.

- Уровень защиты периметра, который определяет меры безопасности в точках входа в сеть из внешних, потенциально угрожающих источников. Примерами средств на этом уровне являются межсетевые экраны (фаерволы), которые на основе правил решают, разрешить ли проходящему сетевому пакету внутрь защищаемой сети. Также сюда входят системы обнаружения вторжений и антивирусные средства для защиты шлюзов безопасности.

- Уровень защиты внутренней сети, который обеспечивает безопасность передаваемого внутри сети трафика и сетевой инфраструктуры. Примеры средств защиты на этом уровне включают создание виртуальных локальных сетей (VLAN) с помощью управляемых коммутаторов и использование протокола IPSec для защиты передаваемых данных. Иногда средства защиты, характерные для защиты периметра, также используются внутри сети для дополнительной безопасности.

- На следующем уровне находится защита узлов. Здесь учитываются атаки на отдельные узлы сети, например, серверы и рабочие станции. Применяются меры безопасности, направленные на защиту операционных систем, включая настройки безопасности, установку патчей и обновлений, а также внедрение антивирусной защиты.

- Уровень защиты приложений направлен на защиту конкретных приложений, таких как почтовые и веб-серверы, серверы баз данных. Для этого используются настройки безопасности приложений, установка обновлений и антивирусные меры, которые защищают от атак, направленных на слабости конкретных приложений.

- Уровень защиты данных определяет методы защиты обрабатываемых и хранимых данных от несанкционированного доступа и других угроз. Это может включать разграничение доступа к данным через файловые системы, а также шифрование данных при передаче и хранении.

Важно понимать, что построение системы защиты информации — это постоянно развивающийся процесс, который требует мониторинга, анализа новых угроз и технологических изменений.

Все эти этапы объединены общей целью — обеспечение надежной и эффективной защиты информационной системы от разнообразных угроз и атак, а также обеспечение конфиденциальности, целостности и доступности данных.

Постоянное обновление и совершенствование системы защиты входит в обязанности специалистов по информационной безопасности и команды разработки и поддержки информации информационной. Эти специалисты ответственны за анализ угроз, выявление уязвимостей, разработку и внедрение мер по обеспечению безопасности, а также контроль и мониторинг текущего состояния системы защиты.

Защита персональных данных для коммерческих сайтов и интернет-магазинов

Защита персональных данных для коммерческих сайтов играет важную роль для обеспечения доверия клиентов, соблюдения законодательства и предотвращения потенциальных угроз безопасности.

И, как мы уже отмечали ранее, если ваш сайт обрабатывает данные более 10 000 физических лиц должен соответствовать требованиям законодательства в области защиты персональных данных.

Как исполнить требования законодательства о защите персональных данных (Закона Республики Беларусь от 7.05. 2021 года № 99-З «О защите персональных данных»)?

Смотрите также:

- Методологические документы и рекомендации от Национального центра защиты персональных данных Республики Беларусь.

- Таблица соответствия средств защиты информации требованиям, предъявляемым к классу информационной системы.

Этап 1. Назначение ответственных лиц

Необходимо определить структурное подразделение или конкретное лицо, которое будет отвечать за осуществление внутреннего контроля в процессе обработки персональных данных. Требуется четко установить сферу его компетенции и утвердить положение о внутреннем контроле при обработке персональных данных. Варианты назначения ответственного лица могут быть следующими:

- Выделение отдельного структурного подразделения или специалиста, который будет полностью освобожден от других обязанностей для управления внутренним контролем.

- Поручение дополнительных функций конкретному сотруднику организации, чтобы он координировал внутренний контроль наряду с текущими обязанностями.

- Распределение дополнительных функций между несколькими сотрудниками для совместного осуществления внутреннего контроля.

Документы на выходе:

- Приказ о внесении изменений в штатное расписание, отражающий изменения, связанные с назначением ответственных лиц.

- Должностная инструкция, описывающая обязанности и полномочия назначенного ответственного лица.

- Приказ о назначении конкретного лица или лиц на роль ответственного за внутренний контроль при обработке персональных данных.

- Положение об организации внутреннего контроля при обработке персональных данных, в котором прописаны цели, задачи, обязанности и процедуры внутреннего контроля.

Этап 2. Анализ бизнес-процессов

Необходимо выявить и документировать бизнес-процессы, в которых осуществляется обработка персональных данных. Провести анализ данных бизнес-процессов на соответствие требованиям законодательства о персональных данных.

Каждый бизнес-процесс, связанный с обработкой персональных данных, следует подвергнуть анализу в следующих аспектах:

- Цель обработки персональных данных.

- Ответственное подразделение или лицо, осуществляющее обработку.

- Категории лиц, чьи персональные данные подвергаются обработке.

- Типы обрабатываемых персональных данных.

- Правовая основа, на которой основывается обработка данных.

- Источники, из которых получаются персональные данные.

- Категории лиц, которым могут быть переданы персональные данные.

- Сроки хранения персональных данных.

Документы на выходе:

- Реестр обработки персональных данных, в котором будут учтены и описаны все выявленные бизнес-процессы, связанные с обработкой персональных данных.

Этап 3. Разработка внутренних нормативных документов

Необходимо разработать и ввести в действие внутренние нормативные документы, которые определяют стратегию и подход организации к обработке персональных данных. Также требуется разработать иные документы, помимо тех, которые регулируют политику в области персональных данных. В организации может существовать несколько политик в зависимости от сферы применения, например, для посетителей сайта, соискателей при отборе персонала, обработки персональных данных при видеонаблюдении и др.

Документы на выходе:

- Положение о политике организации в отношении обработки персональных данных, в котором будут описаны общие принципы и цели обработки персональных данных.

- Положение о порядке предоставления доступа работникам и другим лицам к обработке персональных данных.

- Список информационных ресурсов (систем), содержащих персональные данные, принадлежащих оператору, а также категории персональных данных, которые будут обрабатываться в этих ресурсах (системах).

- Формы согласия субъектов персональных данных на обработку их персональных данных согласно полученному согласию.

- Договор между оператором и уполномоченным лицом, определяющий их взаимоотношения в сфере обработки персональных данных.

- Документы, устанавливающие сроки хранения персональных данных.

- Приказ об установлении перечня лиц, имеющих доступ к обрабатываемым учреждением персональным данным.

- Положение об уничтожении (удалении) персональных данных, которое определяет процедуры и сроки уничтожения данных после окончания их использования.

Этап 4. Оформление документов в сфере кадров

Необходимо внести изменения в должностные обязанности сотрудников, занимающихся обработкой персональных данных. Провести выпуск приказа о внесении изменений в должностные инструкции для сотрудников, осуществляющих обработку персональных данных. Осуществить ознакомление работников с дополнениями к должностным инструкциям и приказами об этих дополнениях.

Документы на выходе:

- Дополнение к должностным инструкциям, которое будет включать новые обязанности и ответственности по обработке персональных данных.

- Приказ об изменении должностных инструкций, который будет официально устанавливать новые требования для сотрудников, осуществляющих обработку персональных данных.

Этап 5. Информирование сотрудников

Необходимо ознакомить сотрудников и других участников, непосредственно участвующих в процессе обработки персональных данных, с положениями законодательства о персональных данных.

Варианты информирования сотрудников:

- Ознакомление с нормативно-правовыми актами и локальными правовыми актами в области обработки персональных данных с подписанием акта ознакомления.

- Размещение соответствующих документов на информационных панелях, корпоративных ресурсах и др.

- Выдача копий рассматриваемых документов сотрудникам.

Документы на выходе:

- Лист ознакомления с нормативно-правовыми актами и локальными правовыми актами в области обработки персональных данных (в случае ознакомления с подписанием).

Этап 6. Проведение обучения персонала

Необходимо организовать обучение лиц, непосредственно участвующих в процессе обработки персональных данных, а также лиц, ответственных за внутренний контроль обработки персональных данных.

Те, кто обязаны пройти обучение согласно приказу Оперативно-аналитического центра от 12.11.2021 № 194 «Об обучении по вопросам защиты персональных данных»:

- Лица, ответственные за внутренний контроль обработки персональных данных.

- Лица, непосредственно осуществляющие обработку персональных данных.

Документы на выходе:

- Положение о порядке проведения обучения по вопросам обработки персональных данных.

- Приказ о направлении на обучение (или организации обучения в учебных заведениях).

- Журнал учета лиц, прошедших обучение по вопросам персональных данных.

Этап 7. Разработка организационных и технических документов

Необходимо разработать документы, которые обеспечат внедрение организационных и технических мер в области обработки персональных данных. Следует обеспечить:

- Возможность субъектов персональных данных отозвать свое согласие в электронной форме, если оно было получено таким образом.

- Зафиксировать информацию о способе получения согласия и условиях, при которых оно было дано.

- Записывать и хранить информацию о передаче персональных данных третьим лицам.

Документы на выходе:

- Положение о порядке обработки запросов субъектов персональных данных или их представителей.

- Унифицированные формы заявлений и ответов на них.

- Журнал учета обращений субъектов персональных данных по вопросам обработки их персональных данных.

Этап 8. Обеспечение технической и криптографической защиты

Необходимо реализовать меры технической и криптографической защиты персональных данных в соответствии с классификацией информационных ресурсов (систем), содержащих персональные данные. Оператор должен:

- Классифицировать персональные данные, содержащиеся в информационных ресурсах (системах), с учетом их характера и важности.

- Реализовать систему защиты информации информационной системы в соответствии с требованиями законодательства.

- Произвести государственную экспертизу (аттестацию) средств технической и криптографической защиты информации.

Документы на выходе:

- Экспертное заключение, подтверждающее соответствие технических и криптографических мер защиты требованиям и обеспечивающее безопасность обработки персональных данных.

Вам также могут быть интересны статьи:

- Как организовать работу интернет-магазина на старте?

- Оптимизация бизнес-процессов в интернет-магазине

- Оформление и регистрация интернет-магазина

- Реклама и продажа товаров и услуг производимых ремесленниками в сети Интернет

- Какие сотрудники нужны для обеспечения работы интернет-магазина?

- Регистрация индивидуального предпринимателя в Беларуси — вопросы и ответы

- Юридические вопросы связанные с работой интернет-магазина

- Веб-аналитика для коммерческого сайта

- Поставщикам, импортерам, дистрибьюторам, производителям

- Как посмотреть посещаемость сайта?

- Как зарегистрировать интернет-магазин в Торговом реестре?

- Как и для чего проводить анализ конкурентов?

- Как составить бизнес-план?

- Каналы продаж

- Как выбрать, внедрить и использовать CRM-систему?

- Бизнес-процессы

- Как установить счетчик посещаемости на сайт?

- Как подключить прием онлайн платежей на сайте?

- Планирование продаж

- Целевая аудитория

- Конверсия

- Как создать корпоративную почту?

- Реклама в интернете

- Финансовые и бухгалтерские показатели и результаты для предпринимателя

- Раскрутка сайта с нуля: Практическое руководство для владельца сайта

- Что такое трафик на сайте? Как привлекать, измерять и анализировать трафик?

- Офлайн и онлайн торговля – важные термины и определения

- Что такое KPI: основы и значение в бизнесе

Конфиденциальность пользователя (или конфиденциальность данных пользователя) означает защиту личной и частной информации, которую пользователь предоставляет при использовании различных сервисов, приложений, сайтов и других информационных платформ.

Это понятие связано с тем, что пользователи в интернете и в цифровой среде оставляют за собой ценные личные данные, такие как логины, пароли, адреса электронной почты, местоположение, историю поиска и многое другое. Конфиденциальность пользователя обеспечивает, что эти данные не будут использоваться или раскрываться без разрешения пользователя.

Защита конфиденциальности пользователя является важным аспектом в цифровом мире, и организации и платформы, собирающие и обрабатывающие пользовательские данные, должны соблюдать соответствующие стандарты и нормы для обеспечения безопасности и доверия пользователей.

VPN-доступ (Virtual Private Network, Виртуальная Частная Сеть) для сотрудников к внутренним ресурсам означает создание защищенного и шифрованного соединения через общедоступную сеть (например, интернет) между удаленным устройством сотрудника и внутренней корпоративной сетью и ресурсами компании. Это позволяет сотрудникам получить доступ к ресурсам, данных и приложениям, находящимся внутри организации, даже если они находятся за пределами физической корпоративной сети.

Основные преимущества VPN-доступа для сотрудников:

- Безопасность. VPN создает защищенный туннель между устройством сотрудника и корпоративной сетью, обеспечивая шифрование данных и защиту от несанкционированного доступа.

- Доступность. Сотрудники могут получать доступ к внутренним ресурсам, будучи в любом месте, даже вне офиса, что увеличивает гибкость работы.

- Удаленная работа. VPN позволяет сотрудникам работать на удаленном устройстве так, как будто они находятся в офисе, имея доступ к инструментам и данным.

- Контроль доступа. VPN-доступ позволяет организациям контролировать доступ к корпоративным данным и ресурсам, обеспечивая соблюдение политик безопасности.

- Защита при использовании общественных сетей. При подключении к незащищенным Wi-Fi сетям, VPN обеспечивает дополнительный уровень безопасности, предотвращая перехват данных злоумышленниками.

Для доступа сотрудников к внутренним ресурсам через VPN, сотрудники обычно используют специальное программное обеспечение или мобильные приложения, предоставляемые компанией. VPN-доступ может потребовать аутентификации, например, ввода логина и пароля, двухфакторной аутентификации или использования секретных ключей.

Брандмауэр (FireWall) — это программное или аппаратное устройство, предназначенное для контроля и управления потоком данных между компьютерами или сетями, а также для обеспечения безопасности информационных систем. Основная цель брандмауэра заключается в предотвращении несанкционированного доступа, а также в обеспечении защиты от угроз и атак из внешних сетей.

Функции брандмауэра:

- Фильтрация трафика. Брандмауэр анализирует сетевой трафик, определяет его источник и назначение, а также применяет правила для разрешения или блокировки передачи данных в соответствии с заданными параметрами.

- Защита от несанкционированного доступа. Брандмауэр контролирует входящие и исходящие соединения, блокируя попытки подключения или передачи данных, которые не соответствуют определенным правилам.

- Обнаружение и блокировка вредоносных программ. Многие современные брандмауэры способны обнаруживать и блокировать попытки передачи вредоносных программ, таких как вирусы, черви и трояны.

- Проксирование и переадресация. Брандмауэр может выполнять функцию прокси-сервера, переадресуя запросы и ответы между клиентами и серверами, что может улучшить производительность и обеспечить дополнительный уровень безопасности.

- Контроль приложений. Некоторые брандмауэры обладают возможностью контролировать и ограничивать доступ определенных приложений к сети, что может помочь в предотвращении утечек данных и обеспечении эффективности сети.

Брандмауэры могут быть реализованы как на уровне программного обеспечения (например, на компьютерах или серверах), так и на уровне аппаратных устройств (например, межсетевых экранов). Они играют важную роль в обеспечении безопасности сетевых систем, предотвращении атак, внедрения вредоносных программ и других угроз информационной безопасности.

Сетевой фильтр, также известный как сетевой фильтрационный устройство или сетевой фильтрующий аппарат, представляет собой технологическое устройство или программное обеспечение, которое используется для контроля и управления трафиком в сети, фильтрации данных и применения различных политик доступа к сетевым ресурсам.

Основные функции сетевого фильтра:

- Фильтрация трафика. Сетевой фильтр анализирует пакеты данных, пересылаемые через сеть, и применяет определенные правила для разрешения или блокировки передачи данных на основе их характеристик.

- Контроль доступа. Сетевой фильтр может управлять доступом к определенным сетевым ресурсам, включая веб-сайты, приложения, порты и сервисы. Он может блокировать или ограничивать доступ в зависимости от установленных правил.

- Блокирование вредоносных атак. Многие сетевые фильтры имеют встроенные механизмы для обнаружения и блокирования вредоносных активностей, таких как атаки DDoS, вирусы, трояны и другие угрозы.

- Защита от спама и нежелательного контента. Сетевые фильтры могут блокировать или фильтровать нежелательную почту, спам, вредоносные ссылки и веб-сайты с ненадежным или нежелательным контентом.

- Контроль пропускной способности. Сетевой фильтр может ограничивать использование полосы пропускания для определенных типов трафика или устройств, чтобы обеспечить более эффективное использование сети.

- Мониторинг и журналирование. Многие фильтры предоставляют возможность мониторинга трафика и создания журналов событий для анализа и отслеживания сетевой активности.

Сетевые фильтры могут быть реализованы как аппаратные устройства, так и программные решения, встроенные в сетевое оборудование или работающие на уровне операционной системы. Они служат важным инструментом для обеспечения безопасности и эффективности сетей, позволяя администраторам сетей управлять и контролировать передачу данных в соответствии с установленными политиками и требованиями.

Принцип минимальных прав (принцип наименьших привилегий) является основополагающим принципом в области безопасности информационных систем и управления доступом. Этот принцип предполагает, что субъектам (пользователям, программам или процессам) следует предоставлять только минимально необходимый набор привилегий, которые позволяют им выполнить свои функции, и не более того.

Принцип минимальных прав имеет следующие ключевые аспекты:

- Принцип наименьших привилегий. Пользователи и процессы получают только те права и доступ, которые необходимы для выполнения своей работы. Например, если пользователю требуется доступ только для чтения определенной информации, он не должен иметь права на изменение или удаление этой информации.

- Ограничение распространения. Привилегии распространяются только на те ресурсы, для которых они необходимы. Это предотвращает расширение привилегий на несвязанные с задачей ресурсы.

- Уменьшение вероятности атаки. Чем меньше привилегий у пользователя или процесса, тем меньше возможных путей для злоумышленника атаковать систему и получить доступ к чувствительным данным или функциональности.

- Предотвращение ошибок. Ограничение привилегий помогает предотвращать случайные или некомпетентные действия, которые могли бы повредить данные или нарушить работу системы.

- Усиление безопасности. Принцип минимальных прав является частью общей стратегии усиления безопасности, так как он уменьшает поверхность атаки и ограничивает потенциальные последствия утечек данных или взлома.

Применение принципа минимальных прав требует тщательного анализа и определения прав доступа для каждого пользователя, процесса или программы. Организации и администраторы информационных систем должны стремиться к тому, чтобы каждый субъект имел только необходимые права для выполнения своих задач, минимизируя риски и улучшая общую безопасность системы.

Информационная безопасность – это область знаний и практик, которые направлены на обеспечение защиты информации от угроз и рисков, связанных с ее несанкционированным доступом, изменением, разглашением или уничтожением. Она занимается обеспечением конфиденциальности, целостности и доступности информации, а также защитой от угроз, включая вредоносные программы, кибератаки, взломы и другие виды атак.